認証ダッシュボード

「Credentials Breakdown」フィルタでは、過去 30 日間にスキャンされたホストのみが対象となります。レコードの詳細を表示すると、各ホストの最終認証スキャン日時を確認できます。

「Credentials Breakdown」を使用し、レコードリストにフィルタを適用して以下を表示します。

- 過去 30 日間使用されていない資格情報(「Unused」)

- 期間中 100% 合格している資格情報(「Passing」)

- レコードにある一部のホストで認証に成功していない資格情報(「Problematic」)

- レコードにある 50% 以上のホストで認証に成功していない資格情報(「Failing」)

- パスワード Vault 内に保存されている資格情報(「In Vault」)

ヒント - レコードをタイプ、ネットワーク、タイトル、IP アドレス、Vault タイプごとに検索することもできます。

レコードの詳細をドリルダウンして、スキャン済みホストの認証ステータス(「Pass」/「Fail」)を確認します。「Updated」カラムには、各ホストの最終認証スキャン日時が表示されます。これはステータスの最終更新日時です。

「Pass」 - ホストでの認証に成功しました。

「Fail」 - ホストでの認証に失敗しました。認証の試行で使用される資格情報など、詳細については、「Cause」カラムを参照してください。

「Not Attempted」 - ホストでの認証は行われませんでした(「Pass」、「Fail」のどちらにもカウントされません)。この場合、認証を使用したホストのスキャンが行われなかったか、または認証スキャンは行ったが、ホストのスキャンデータがパージされたと考えられます。次の点に注意してください。VM を使用している場合、参照しているのは脆弱性スキャンデータです。PC を使用している場合、参照しているのはコンプライアンススキャンデータです。PC で認証を使用してホストをスキャンしても、VM で認証を使用してホストをスキャンしたことにはなりません。この場合、PC で「Pass」/「Fail」のステータスが表示されても、VM では「Not Attempted」と表示されます。

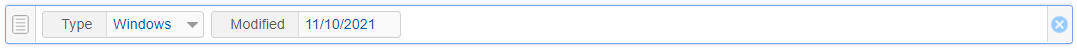

「Authentication」ページの上部にある「Search」オプションを使用すると、タイトル、ネットワーク、レコードタイプ、IP アドレス、変更日など、さまざまな条件で認証レコードを簡単に検索できます。

![]() をクリックすると、使用できる検索オプションが表示されるので、選択して、もう一度「Search」をクリックします。「Search」フィールドに入力を開始して、検索カテゴリを見つけ、検索値を指定することもできます。

をクリックすると、使用できる検索オプションが表示されるので、選択して、もう一度「Search」をクリックします。「Search」フィールドに入力を開始して、検索カテゴリを見つけ、検索値を指定することもできます。

をクリックすると、「Search」フィールドがクリアされ、すべてのレコードが表示されます。

をクリックすると、「Search」フィールドがクリアされ、すべてのレコードが表示されます。

「Modified」の日付で検索する場合、検索では、入力された日付より前の変更日を持つレコードが検索されますので注意してください。入力された日付と同じレコードが検索されるわけではありません。例えば、「Modified」で「11/10/2021」を選択した場合、この日付より前に変更されたレコードが返されます。この日付に変更されたレコードが返されるわけではありません。

UI 内のデータリストをダウンロードして、製品以外の場所で設定を表示できます。詳細